Tabla de contenidos

Conjunto de técnicas de cifrado que aseguran la inviolabilidad de los textos y, en informática, de los datos.

Principios generales

Un sistema de criptografía adopta reglas que definen cómo se cifran o descifran los datos. Se hace una distinción entre técnicas sin llave y aquellas con una o dos llaves. Una clave es una serie de bits que se utilizan para el cifrado y descifrado de datos. La clave a menudo se produce a partir de una contraseña (o frase). Un algoritmo que no utiliza una clave proporciona seguridad solo mientras permanezca en secreto. En un método basado en claves, la protección no depende del algoritmo de cifrado, que puede divulgarse ampliamente, sino de la confidencialidad de la clave. Los sistemas con una sola tecla lo usan para ambas direcciones, mientras que aquellos con dos teclas usan una, llamada Llave pública, cifrado y el otro, llamado clave revelada, al descifrado.

Histórico

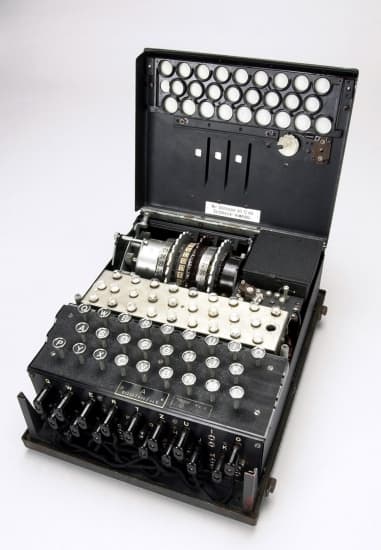

La criptografía ya se usaba en la antigüedad romana: Julio César la practicó en algunos mensajes desplazando cada letra cuatro filas de su lugar en el alfabeto. Los primeros tratados sobre cifrado combinatorio se remontan a ixmi s. y son obra del filósofo y erudito árabe al-Kindi. Después de él, los hombres del Renacimiento continuaron estudiando este arte del mensaje secreto, cuyo interés político no se les había escapado. Pero no fue hasta la Segunda Guerra Mundial que la criptografía entró en otra dimensión. Para garantizar el secreto de los mensajes que indican la posición de sus submarinos, la Alemania nazi había desarrollado la máquina de cifrado. Enigma. En un mensaje codificado, el cifrado de una carta no era fijo, sino que seguía una ley de fluctuación cuyas combinaciones eran tan numerosas que desalentaba cualquier intento de descifrado. Para superar este obstáculo, los aliados pidieron a los matemáticos (incluido Alan Turing) que construyeran máquinas capaces de seguir automáticamente las variaciones de estos códigos. Este trabajo tuvo la inesperada consecuencia de contribuir al nacimiento de la computadora.

Más recientemente, la considerable expansión de las redes ha llevado a la criptografía a abandonar el campo estrictamente militar o diplomático. Para garantizar la confidencialidad de los mensajes y condicionar el acceso a determinada información que circula en las redes, los informáticos han desarrollado técnicas de cifrado utilizando sofisticadas teorías matemáticas. Hoy en día, el desarrollo del comercio electrónico está conduciendo incluso a la legalización de la criptografía privada.

Las principales tecnicas

De acuerdo con el concepto y el modo de operación implementado, los sistemas de criptografía modernos se dividen en dos técnicas principales: criptografía con clave secreta (Dónde privado) y criptografía Llave pública (Dónde llave doble). A esto hay que sumar la criptografía cuántica, a la vanguardia de las investigaciones realizadas para incrementar aún más la seguridad.

Criptografía de clave secreta

En esta técnica, la clave que se utiliza para el cifrado de información por parte del remitente de un mensaje es idéntica a la que permite su descifrado por parte del destinatario. El algoritmo de cifrado de clave secreta más utilizado es DES. Estándar de cifrado de datos). Desarrollado en 1976, por un equipo de IBM, para la Oficina Nacional de Estándares, fue adoptado en ese momento como estándar de encriptación en Estados Unidos y algunas de sus variantes siguen siendo ampliamente utilizadas, especialmente en el sector bancario (tarjetas de crédito). ). Su principal ventaja es una velocidad de cifrado y descifrado muy alta. Pero el hecho de que el remitente y el receptor utilicen la misma clave no está exento de riesgos; deben comunicarse entre sí en un momento u otro, y siempre es posible su interceptación por parte de un tercero.

Criptografía de clave pública

En esta técnica, la clave que se utiliza para cifrar el mensaje difiere de la utilizada para su descifrado. El software de cifrado de un usuario genera así dos claves distintas. El primero, llamado Llave pública, se publica en un directorio accesible a todos en Internet. El segundo, llamado llave privada, se mantiene en secreto. El remitente de un mensaje debe consultar primero el directorio en línea para encontrar la clave pública asociada con el destinatario. Luego lo usa para encriptar su mensaje. El destinatario solo puede descifrar el mensaje utilizando la clave que ha mantenido en secreto. Se dice cifrado asimétrico, porque el remitente mismo no puede descifrar su mensaje, una vez que ha sido codificado.

El algoritmo de cifrado de clave pública más utilizado es RSA, que lleva el nombre de las iniciales de los tres investigadores del Instituto de Tecnología de Massachusetts que lo desarrollaron en 1977, Ronald Rivest, Adi Shamir y Len Adleman. Su confiabilidad se debe a la dificultad que experimentan los matemáticos al factorizar números primos muy grandes: si es fácil, usando una computadora, producir el producto de dos números primos de más de cien dígitos, por otro lado es extremadamente complicado, a partir del resultado del producto, para encontrar los dos factores que están en el origen. RSA aprovecha esta dificultad: un texto se codifica de acuerdo con un cierto número no, conocido por todos (clave pública), compuesto por dos enteros primos pag y q que todos ignoran excepto el destinatario (clave privada), y que le permiten decodificar el mensaje. sí no es un número suficientemente grande, el sistema es prácticamente inviolable, considerando el tiempo que necesitan las máquinas más poderosas para encontrar pag y q. Actualmente, cuando la clave tiene al menos 1024 bits de longitud, el sistema se considera seguro.

El algoritmo RSA se utiliza hoy en día en una amplia variedad de dispositivos para el cifrado de comunicaciones y como parte de la firma digital, ya que tiene la función de autenticar al remitente del mensaje. Sin embargo, tiene la desventaja de ser 500 veces más lento que el sistema DES. Además, para el envío de largos mensajes confidenciales, a menudo se recurre a un método mixto que combina la seguridad de la criptografía de clave pública con la velocidad de la criptografía de clave secreta. El más conocido de estos métodos es PGP (acrónimo de English Privacidad bastante buena), inventado en 1992 por el estadounidense Phil Zimmermann.

Criptografía cuántica

En Internet, ni la criptografía de clave pública ni la criptografía de clave secreta permiten saber si el mensaje cifrado enviado no ha sido interceptado por otra persona que no sea el destinatario. Esta desventaja desaparece con la criptografía cuántica. Esto se basa en la física cuántica, de ahí su nombre. Más precisamente, aprovecha el principio de incertidumbre de Heisenberg, según el cual el mero hecho de medir un sistema cuántico es suficiente para perturbar este último.

En la criptografía cuántica, los pulsos de luz se transmiten a través de fibras ópticas. El texto del mensaje codificado en forma de bits está representado por un conjunto de fotones cuyo estado cuántico corresponde al valor de sus bits. Si, durante la transmisión, un intruso actúa sobre uno de los fotones, destruye su polarización, de modo que el emisor y el receptor lo notan de inmediato.

Por tanto, esta técnica permite el intercambio de información confidencial, en particular la de la clave de codificación utilizada en un sistema de clave pública. Sin embargo, se encuentra con un problema importante, el de la progresiva atenuación del flujo de fotones a lo largo de las fibras ópticas por las que pasan. Más allá de unos pocos kilómetros, la criptografía cuántica deja de funcionar.